Aprobado por la junta de enseñanza en la sesión del 26 de junio de 2004 y aún en vigor

El PUA es parte de las estrategias TIC y se basa en las pautas de las políticas nacionales. Fueron aprobados por maestros, operadores escolares y asociaciones de padres a nivel nacional.

Este documento también puede ser sometido, anualmente, revisión.

Antes de firmarlo, todos los sujetos involucrados deben leerlo cuidadosamente para asegurarse de haberlo entendido en todas sus partes y compartir su contenido.

1. Las ventajas de Internet en la escuela

2. Evaluación de riesgos y evaluación del contenido de Internet

3. Estrategias escolares para garantizar la seguridad de TIC

4. Reglas y pautas

5. La gestión del sitio escolar

6. Servicios en línea para familias/usuarios externos

7. Otras tecnologías de comunicación

8. Información sobre el PUA de la escuela

El plan de estudios escolar establece que los estudiantes aprenden a encontrar material, recuperan documentos e intercambian información utilizando TICS. Internet ofrece a los estudiantes y maestros una amplia variedad de diferentes recursos y oportunidades para intercambios culturales con estudiantes de otros países. Además, los recursos para el ocio, las actividades escolares y sociales se pueden recuperar en Internet.

La escuela ofrece a los estudiantes y maestros que usen Internet para promover la excelencia en el campo didáctico mediante el intercambio de recursos, innovación y comunicación. Para los estudiantes y maestros, el acceso a Internet es un privilegio y un derecho.

Dado que existe la posibilidad de que los estudiantes encuentren material inadecuado e ilegal en Internet, la escuela ha tratado de tomar precauciones limitando el acceso a Internet a través del filtro Davide. El filtro en uso (que tiene todos los límites de los filtros) es un sistema automático que limita el acceso a Internet, excluyendo la posibilidad de conectarse a sitios web de contenido no deseado.

Los maestros tienen la responsabilidad de guiar a los estudiantes en actividades en línea, para establecer objetivos claros en el uso de Internet y enseñar un uso aceptable y responsable de Internet.

El objetivo principal sigue siendo enriquecer y expandir las actividades educativas, de acuerdo con lo que proporcionan el plan de estudios escolar, la edad y la madurez de los estudiantes.

2. Evaluación de riesgos y evaluación del contenido de Internet

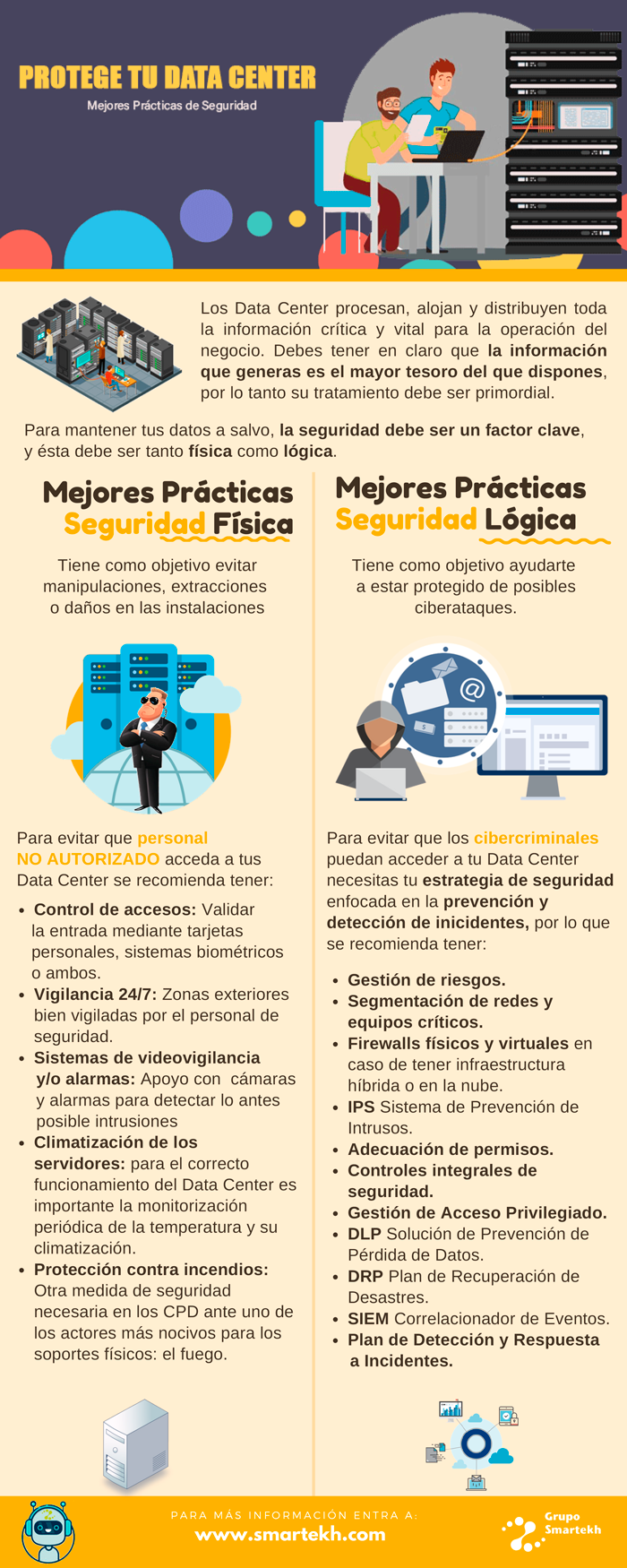

¿Qué es la seguridad lógica en informática?

La seguridad lógica consiste en salvaguardas de software [1] para los sistemas de una organización, incluida la identificación del usuario y el acceso a la contraseña, la autenticación, los derechos de acceso y los niveles de autoridad. Estas medidas son para garantizar que solo los usuarios autorizados puedan realizar acciones o acceder a información en una red o una estación de trabajo. Es un subconjunto de seguridad informática.

- Las ID de usuario, también conocidas como inicios de sesión, nombres de usuario, inicios de sesión o cuentas, son identificadores personales únicos para agentes de un programa de computadora o red al que es accesible por más de un agente. Estos identificadores se basan en cadenas cortas de caracteres alfanuméricos, y son asignados o elegidos por los usuarios.

- La autenticación es el proceso utilizado por un programa de computadora, computadora o red para intentar confirmar la identidad de un usuario. Las credenciales ciegas (usuarios anónimos) no tienen identidad, pero pueden ingresar al sistema. La confirmación de las identidades es esencial para el concepto de control de acceso, lo que da acceso a los autorizados y excluye a los no autorizados.

- La autenticación de biometría es la medición de las características fisiológicas o de comportamiento de un usuario para intentar confirmar su identidad. Los aspectos fisiológicos que se utilizan incluyen huellas digitales, retinas e irises, patrones de voz, patrones faciales y mediciones de manos. Los aspectos de comportamiento que se utilizan incluyen reconocimiento de firma, reconocimiento de la marcha, reconocimiento de altavoces y reconocimiento de patrones de tipificación. Cuando un usuario se registra con el sistema al que intentará acceder más tarde, una o más de sus características fisiológicas se obtienen y procesan mediante un algoritmo numérico. Este número se ingresa en una base de datos, y las características del usuario que intenta coincidir con las características almacenadas debe coincidir con una cierta tasa de error.

La autenticación del token son dispositivos pequeños que los usuarios autorizados de sistemas informáticos o redes llevan para ayudar a identificar que quién está iniciando sesión en una computadora o sistema de red está realmente autorizado. También pueden almacenar claves criptográficas y datos biométricos. El tipo de token de seguridad más popular (RSA Securid) muestra un número que cambia cada minuto. Los usuarios se autentican ingresando un número de identificación personal y el número en el token. El token contiene un reloj de hora y un valor de semilla único, y el número que se muestra es un hash criptográfico del valor de la semilla y la hora del día. La computadora a la que se accede también contiene el mismo algoritmo y puede igualar el número al hacer coincidir la semilla del usuario y la hora del día. El error del reloj se tiene en cuenta, y los valores de unos minutos de descanso a veces se aceptan. Otro tipo similar de token (criptograma) puede producir un valor cada vez que se presiona un botón. Otros tokens de seguridad pueden conectarse directamente a la computadora a través de USB, tarjeta inteligente o puertos Bluetooth, o mediante interfaces de propósito especial. Los teléfonos celulares y los PDA también se pueden usar como tokens de seguridad con una programación adecuada.

¿Qué es seguridad lógica y ejemplos?

La seguridad de capital significa un interés beneficioso indiviso en los activos del fideicomiso del emisor, tener un monto de liquidación de $ 1,000 y tener los derechos proporcionados por ello en este acuerdo de fideicomiso, incluido el derecho a recibir distribuciones y una distribución de liquidación según lo dispuesto en este documento.

La seguridad cubierta significa una seguridad como se define en la Sección 2 (a) (36) de la Ley, que incluye: cualquier nota, acciones, acciones del Tesoro, Futuro de seguridad, Bond, Obligación, Evidencia de Endeuda, Certificado de Interés o Participación en cualquier Beneficio -Contrato de compartir, certificado de confianza de la garantía, certificado o suscripción previa a la organización, acción transferible, contrato de inversión, certificado de votación de confianza, certificado de depósito para una seguridad, interés fraccional no dividido en petróleo, gas u otros derechos minerales, cualquier put, Llame, a horcajadas, opción o privilegio sobre cualquier seguridad (incluido un certificado de depósito) o en cualquier grupo o índice de valores (incluido cualquier interés en el mismo o en función del valor del mismo), o cualquier put, llamadas, straddle, opción o o o El privilegio se celebró en un intercambio de valores nacionales relacionados con moneda extranjera, o, en general, cualquier interés o instrumento comúnmente conocido como «seguridad», o cualquier certificado de interés o participación en, certificado temporal o interino r, recibo para, garantía o orden o derecho a suscribirse o comprar, cualquiera de los anteriores.

Seguridad colateral significa, con respecto a cualquier contrato, (i) los intereses de seguridad otorgados por o en nombre del deudor relacionado con respecto al mismo, incluida una primera prioridad de interés de seguridad perfeccionado en el hogar fabricado relacionado, (ii) todos los demás intereses de seguridad o Los gravámenes y la propiedad sujetos a la misma de vez en cuando pretenden asegurar el pago de dicho contrato, ya sea de conformidad con el acuerdo que da lugar a dicho contrato o de otra manera, junto con todas las declaraciones de financiamiento firmadas por el deudor que describe cualquier garantía que obtenga dicho contrato, (iii) todos Garantías, seguros y otros acuerdos o acuerdos de cualquier personaje de vez en cuando que respalde o asegure el pago de dicho contrato, ya sea de conformidad con el acuerdo que da lugar a dicho contrato o de otra manera, y (iv) todos los registros con respecto a dicho contrato.

La seguridad global registrada significa una seguridad que evidencia todo o parte de una serie de valores registrados, emitidos al depositario para dicha serie de acuerdo con la Sección 2.02, y con la leyenda prescrita en la Sección 2.02.

Seguridad adicional significa cualquier carta de crédito, acuerdo de garantía, seguridad respaldada por hipotecas, póliza de seguro u otra seguridad que resultaría en una calificación de los bonos no menos que «A» por una agencia de calificación reconocida a nivel nacional u otra garantía que resultaría en Una calificación sobre los lazos de al menos «A» de una agencia de calificación reconocida a nivel nacional.

¿Qué protege la seguridad lógica?

Hoy en día, las organizaciones en una variedad de industrias sostienen con una serie de dilemas de ciberseguridad, y los controles de seguridad lógica pueden ser la respuesta a varios de estos problemas. Por ejemplo, ¿cómo pueden las pequeñas y medianas empresas mantener el ritmo de los gigantes de la industria cuando se trata de ciberseguridad? ¿Cómo protege los activos en línea de su empresa con una fuerza laboral cada vez más remota? ¿Cómo invierte y expande su entorno digital mientras mantiene un control cuidadoso sobre quién en su organización puede acceder a la información dada?

Por un lado, las empresas a menudo han priorizado la seguridad física. Esto implica controlar quién ingresa a una oficina, quién tiene acceso a centros de datos y qué hacer en caso de violación física. Sin embargo, si bien esta es una parte importante de proteger la infraestructura de una empresa, es solo una parte de lo que debería ser un aparato de seguridad integral, especialmente ya que las empresas necesitan estrategias de ciberseguridad de próxima generación para proteger la información patentada y asegurar sus redes.

Aquí es donde entran los controles de seguridad lógicos. La seguridad lógica se refiere a prácticas que brindan a los administradores del sistema control sobre quién dentro de una organización tiene acceso a qué recursos y para qué propósito. A medida que las empresas generan más información a un ritmo cada vez mayor (de manera innecesaria, el 90% de los datos en el mundo se han creado en los últimos dos años, es incumbente a los equipos de TI, los tomadores de decisiones clave y otras partes interesadas para proteger la información patentada con la mayoría Tecnología avanzada posible.

Sin embargo, mantener la seguridad lógica sobre la empresa moderna es más fácil decirlo que hacerlo. Con el 77% de las empresas que mantienen al menos un componente de su infraestructura informática en la nube, puede ser un desafío mantener el control y garantizar la seguridad sobre el acceso a los activos que ni siquiera se pueden administrar dentro de sus instalaciones. A pesar de estos obstáculos, es vital que las empresas realicen estas inversiones, ya que el costo del delito cibernético en todo el mundo se ha disparado a más de $ 600 mil millones.

El control de acceso lógico es el medio por el cual las organizaciones implementan limitaciones de seguridad sobre datos propietarios y entornos digitales más amplios. Varias medidas de control de acceso lógico a nivel individual y de equipo constituyen una política de seguridad lógica más amplia a nivel organizacional. Al regular el acceso de esta manera, una empresa puede evitar que cualquier usuario solo tenga demasiado control sobre los activos digitales de toda una empresa.

¿Cómo se clasifican los riesgos informáticos?

De acuerdo con la Política IT-19, el acceso a los datos institucionales, los propietarios de negocios (como se define en IT-16, roles y responsabilidades para la política de seguridad de la información) evaluará los riesgos y amenazas institucionales a los datos de los cuales son responsables. Este análisis de riesgos es utilizado por los dueños de negocios para clasificar los sistemas (puntos finales, servidores, aplicaciones) en una de las tres categorías de riesgo:

- Riesgo bajo

- Procesos del sistema y/o almacena datos públicos

- El sistema es fácilmente recuperable y reproducible

- El sistema proporciona un servicio informativo / no crítico

- Riesgo moderado

- Procesos del sistema y/o almacena datos no públicos o de uso interno

- El sistema es confiable internamente por otros sistemas en red

- El sistema proporciona un servicio normal o importante

- Alto riesgo

- Procesos del sistema y/o almacena datos confidenciales o restringidos

- El sistema es altamente confiable por UI Networked Systems

- El sistema proporciona un servicio crítico o en todo el campus

El análisis de riesgos debe tener en cuenta la sensibilidad de los datos procesados y almacenados por el sistema, así como la probabilidad e impacto de los posibles eventos de amenazas. Utilizamos una metodología simple para traducir estas probabilidades en niveles de riesgo y un nivel general de riesgo del sistema.

La evaluación de riesgos es la compilación de riesgos asociados con diversos eventos de amenazas potenciales. Un «evento de amenaza» es cualquier evento que pueda causar una pérdida de confidencialidad, integridad o disponibilidad del sistema y los datos que almacena y/o procesos.

¿Cuáles son los riesgos informáticos?

riesgos dañinos

Es imposible asegurar la protección de todas las golosinas, sin importar cuán seguro sea el sistema. La planificación de seguridad no es posible. Sin embargo, realizar una evaluación de riesgos completa del desarrollo de protocolos de seguridad y hacer cumplir el control para evitar la devastación de la red. La gestión de riesgos juega un papel esencial en la planificación de seguridad informática. El análisis de riesgos da una idea de hacer una suposición educada con respecto a la seguridad de la red. El proceso de análisis de riesgos identifica los controles de seguridad existentes

INTRODUCCIÓN

A medida que las redes y los sistemas informáticos se vuelven universales y expuestos, las amenazas y riesgos de seguridad continúan creciendo más rápidamente. Esto causa enormes amenazas; Por lo tanto, los especialistas en seguridad y los expertos están tratando continuamente de encontrar soluciones para este tipo de amenazas a través de diferentes métodos como firmas de ataque y buscando métodos para prevenirlas. Sin embargo, a medida que se forman las soluciones, surgen nuevos tipos de amenazas, por ejemplo, correos de spam, spywares, gusanos y troyanos solo por mencionar

Resumen ejecutivo

Esta evaluación preliminar de riesgos de seguridad de la información para el diseño del sur de California (SCD) está diseñada para proporcionar una visión general de alto nivel de los activos informáticos de la compañía, junto con las amenazas y vulnerabilidades a esos activos. La sección de análisis de riesgos proporciona datos sobre los controles de seguridad existentes, la probabilidad y consecuencia de cada tipo de incidente y los niveles de riesgo. Los riesgos se priorizan y se describen nueve activos en la tabla de registro de riesgos para facilitar la lectura. Finalmente

¿Qué es la calificación del riesgo?

El riesgo es la probabilidad de que un peligro resulte en una consecuencia adversa. Evaluar el riesgo de peligros potenciales ayuda a determinar la estrategia de mitigación y las prioridades adecuadas. Las clasificaciones de riesgos y la escala pueden mostrar dónde se requieren recursos adicionales.

Debido a que la identificación y calificación de riesgos establecen prioridades, esta evaluación debe incorporarse temprano en el proceso experimental. Se requiere un mayor grado de capacitación del usuario para calificar de manera consistente y precisa la probabilidad de ocurrencia y gravedad de las consecuencias entre los usuarios y las operaciones. Se recomienda tener un investigador principal o trabajadores de laboratorio experimentados con evaluaciones de riesgos y confirmar la precisión de las calificaciones de riesgos.

La aplicación de medidas de control apropiadas a sus mayores riesgos debería reducir la probabilidad de ocurrencia y gravedad de las consecuencias.

Muchas evaluaciones de riesgos utilizan «probabilidad de ocurrencia» y «gravedad de las consecuencias» escalas para calificar los riesgos asociados con los experimentos de laboratorio. Son herramientas de evaluación integrales y proporcionan una mayor diferenciación de los riesgos basados en operaciones reales de laboratorio.

Usando este tipo de escala, la calificación de riesgo de peligro de laboratorio se calcula de la siguiente manera:

Como la fórmula indica, cuanto mayor sea la probabilidad evaluada de ocurrencia y gravedad de las consecuencias, mayor será la calificación de riesgo.

La probabilidad de ocurrencia explora la probabilidad de que pueda ocurrir un riesgo identificado. La probabilidad de ocurrencia utiliza una escala de calificación y valor que va desde no presente (0) hasta casi seguro hasta cierto (4).

¿Qué es un riesgo en la seguridad informática?

En pocas palabras, el riesgo es el potencial de pérdida, daño o destrucción de activos o datos causados por una amenaza cibernética. La amenaza es un proceso que magnifica la probabilidad de un evento negativo, como la exploit de una vulnerabilidad. Y una vulnerabilidad es una debilidad en su infraestructura, redes o aplicaciones que potencialmente lo exponen a las amenazas.

Entonces, cuando una amenaza se dirige a una vulnerabilidad que existe en su infraestructura de TI, red o aplicaciones, puede resultar en riesgos para sus activos, datos o negocios.

¿Qué es el riesgo? El perfil de riesgo de una organización fluctúa dependiendo de los factores ambientales internos y externos. Incorpora no solo el potencial o la probabilidad de un evento negativo, sino el impacto que puede tener en su infraestructura. Y aunque el riesgo nunca puede ser eliminado al 100% (la ciclobersidad es un objetivo persistentemente conmovedor, después de todo, se puede manejar a un nivel que satisfaga la tolerancia de su organización para el riesgo. No importa cómo se ocupe de él, el objetivo final sigue siendo el mismo: mantener su riesgo general bajo, manejable y conocido.

Ayudar a las empresas a administrar el riesgo de ciberseguridad es el trabajo de las soluciones de gestión de vulnerabilidades (VM). La VM tradicional tiende a adoptar la visión de «todo es un riesgo», lo que deja a los equipos de seguridad y TI luchando para priorizar de alguna manera y remediar una lista cada vez mayor de vulnerabilidades, muchos de los cuales en realidad no representan un peligro real para la organización. Esto da como resultado tiempo perdido, dinero y recursos, y muy a menudo crea una brecha entre los equipos de seguridad que luchan por priorizar ciegamente lo que es más importante y los equipos de TI y DevOps que tienen que remediar sin contexto o priorización significativa. En última instancia, el riesgo no se reduce y los equipos no pueden proporcionar informes integrales o precisos de sus esfuerzos.

La gestión de vulnerabilidad moderna voltea el modelo tradicional en su cabeza. En lugar de utilizar métodos de priorización arbitrarios, las organizaciones definen su nivel aceptable de riesgo y adaptan su priorización de riesgos en consecuencia en función de la inteligencia de amenazas en tiempo real, la ciencia de datos avanzada y la priorización de aprendizaje automático con el aprendizaje automático. Esto madura la gestión de vulnerabilidad estándar, ineficiente e ineficaz en la gestión de vulnerabilidad basada en el riesgo (RBVM). Un enfoque basado en el riesgo para la gestión de vulnerabilidad ayuda a aislar los principales riesgos de la organización, eliminando la necesidad de conjeturas y los ciclos desperdiciados dedicados a perseguir vulns que no moverán la aguja al riesgo. En última instancia, un programa RBVM moderno lo ayuda a hacer avances reales y significativos para reducir su perfil de riesgo.

Artículos Relacionados: