Después de evaluar las fortalezas y debilidades de su negocio para su plan de negocios, busque fuerzas externas, como oportunidades y amenazas, que pueden tener un efecto en su destino. Estos cambios incluyen

Cambios en el tamaño o composición demográfica de su área de mercado

Cambios en la economía que afectan los hábitos de compra de los clientes

Cambios en las preferencias del cliente que afectan los hábitos de compra

Cambios que alteran la forma en que los clientes acceden a su negocio

Enumere las amenazas y las oportunidades que enfrenta su negocio y siga estas pautas:

Al enumerar las oportunidades, considere tecnologías emergentes, disponibilidad de nuevos materiales, nuevas categorías de clientes, gustos cambiantes de clientes, crecimiento del mercado, nuevos usos para productos antiguos (piense en cómo los teléfonos móviles e incluso los anteojos ahora se duplican como cámaras y computadoras), nueva distribución o ubicación de ubicación Oportunidades, cambios positivos en su entorno competitivo y otras fuerzas que pueden afectar su éxito.

Al enumerar las amenazas, considere el impacto de la reducción de los mercados, los gustos alterados de los consumidores y las tendencias de compra, la escasez de materias primas, las recesiones económicas, las nuevas regulaciones, los cambios que afectan el acceso a su negocio y amenazas competitivas, incluidas nuevas empresas competitivas y fusiones y alianzas competitivas. También piense en el impacto de las patentes expiradas, los problemas laborales, los problemas globales y los nuevos productos que pueden hacer que su oferta sea obsoleta o innecesaria.

Si está teniendo dificultades para obtener específico, mire hacia atrás en las fortalezas y debilidades, pero esta vez, úselo para enumerar las fortalezas y debilidades de un competidor. No sabrá tanto sobre las capacidades de su competidor como lo sabe, pero probablemente sepa lo suficiente como para marcar áreas de fuerza y debilidad. Las fortalezas de su competidor son amenazas potenciales para su negocio, y sus debilidades presentan oportunidades potenciales.

¿Qué son las oportunidades y amenazas?

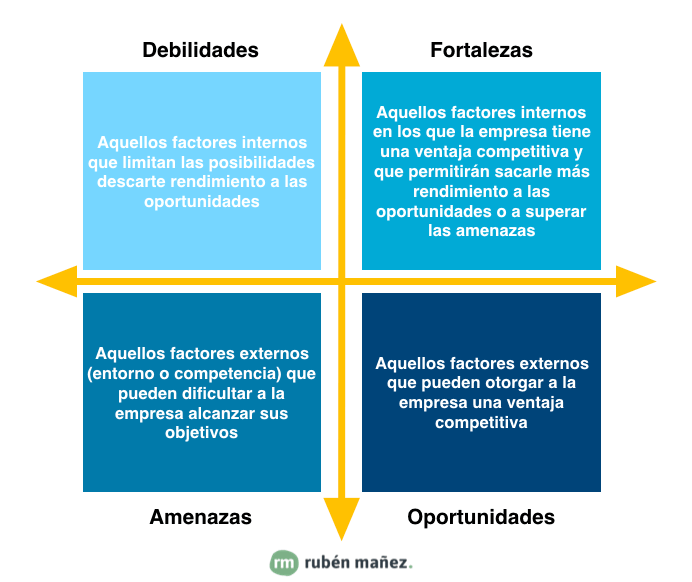

El análisis S.W.O.T., también llamado Matrice S.W.O.T., es una herramienta de planificación útil para identificar, comprender y evaluar las fortalezas (fortalezas), debilidades (debilidades), oportunidades (oportunidades) y amenazas (amenazas) inherentes a un proyecto, en una idea, en una idea, en una idea. una empresa o en cualquier otra situación en la que una organización o un individuo debe tomar una decisión para lograr un objetivo.

En nuestro caso, se utiliza como herramienta para analizar y reflexionar durante la actividad de coaching empresarial.

Esta técnica se atribuye a Albert Humphrey, quien dirigió un proyecto de investigación en la Universidad de Stanford entre los años 60 y 70, utilizando los datos proporcionados por las compañías Fortune 500.

- Las fortalezas y debilidades que son internas para la organización.

- Las amenazas y oportunidades que están presentes en el entorno externo, por ejemplo, en los mercados.

Por esta razón, a veces el análisis S.W.O.T. También se llama «análisis interno/externo» y la matriz S.W.O.T. A veces se llama «Matrix I/E».

A continuación se muestra el Matrix S.W.O.T. que se utiliza para llevar a cabo el análisis de análisis S.W.O.T.

- Las fortalezas y debilidades que son internas para la organización.

- Las amenazas y oportunidades que están presentes en el entorno externo, por ejemplo, en los mercados.

¿Cuáles son las amenazas de una empresa?

Una amenaza para su empresa es un factor externo, algo que no puede controlar, que podría afectar negativamente su negocio. Una amenaza es diferente a una debilidad, que es interna, o parte de su empresa, tal como existe en este momento.

Identificar amenazas para su negocio es un poderoso primer paso para reducir su riesgo, o al menos mitigarlas lo suficiente como para que no cierren su negocio. Se trata de estar preparado y tomar medidas proactivas para minimizar el dolor.

Presentar una lista de amenazas puede ser difícil, simplemente no sabes lo que no sabes. Es posible que no me vayan a la mente tan fácilmente como sus fortalezas, pero hay ciertas categorías en las que la mayoría de las amenazas externas se encuentran.

Estas categorías deberían hacer girar las ruedas. Al pensar en cada categoría, las amenazas externas deben venir a la mente. Si identifica las debilidades o los desafíos internos a medida que avanza, simplemente agréguelos a su matriz FODA. Y si recién está comenzando, descargue una plantilla de análisis FODA gratuita aquí.

También hemos creado una lista de preguntas que coinciden con las categorías anteriores para ayudarlo a pensar críticamente sobre las amenazas que podrían estar disponibles.

- ¿Está la economía en su área en una recesión?

- ¿La economía afectará negativamente la capacidad de sus clientes para realizar compras?

- ¿Esperas tener algún cambio en su flujo de efectivo que pueda tener un impacto negativo? Retrasos en el pago, problemas estacionales, etc.

- ¿Los cambios de financiación perjudicarán su negocio? ¿Si es así, cómo?

¿Cuáles son las amenazas de las empresas?

Vivimos en la era digital donde la sociedad depende más de la tecnología que nunca. En las últimas décadas, el mundo ha sufrido enormes transformaciones en el campo de la tecnología.

Aunque la mayoría de las personas suponen que los piratas informáticos solo apuntan a grandes empresas, la verdad es que cada empresa está en riesgo. Por lo tanto, es importante que cada emprendedor proteja sus datos de ataques nocivos. Afortunadamente, hay una variedad de proveedores de seguridad de respaldo y datos como Ottomatik.iio para ayudarlo a proteger los datos de su empresa.

La seguridad de los datos es un concepto muy confuso para la mayoría de los empresarios. Terminan creyendo una verdad parcial y exagerada sobre la seguridad de los datos de su empresa. Uno de los malentendidos comunes es pensar que su actividad es completamente segura.

La verdad dura es que ningún sistema, red o dispositivo puede considerarse seguro. Los atacantes usan nuevos métodos de ataque en días alternativos. La mejor manera de mantener a raya estos ataques nocivos es permanecer atento.

En este artículo exploraremos 15 amenazas principales a los datos de la compañía y cómo evitarlos.

Con referencia a la seguridad de los datos, una amenaza es todo lo que puede ocurrir o no, pero que tiene el potencial de permitir el acceso no autorizado para dañar la integridad de los datos de la compañía. Podrían ser desastres catastróficos como incendios, arrestos anormales del sistema, amenazas de virus/computadora o actividades de piratería, lo que puede conducir a la pérdida de datos críticos. El impacto puede ser difícil en su negocio, ya que reemplaza la información de sus clientes, los archivos confidenciales, la información de la cuenta bancaria y los detalles de pago. El impacto puede ser aún mayor si dicha información cae en manos del atacante.

¿Qué son las amenazas y ejemplos?

Las aplicaciones web representan un canal de acción privilegiado en el ciberespacio, pero su difusión y popularidad los convierte en un objetivo atractivo para los hackers criminales. Estas son las 10 principales amenazas para su seguridad y las mejores prácticas para calmarlas

Las aplicaciones web representan, en la compañía actual, uno de los principales vehículos de comunicación, además de ser un canal de acción privilegiado en el ciberespacio.

Desafortunadamente, sin embargo, cuanto más alcanzan la difusión y la popularidad, más se convierten en un objetivo atractivo para los delincuentes informáticos, tanto para las acciones de demostración como para obtener una ganancia económica ilegal, y simplemente para desacreditar a la víctima desde un punto de vista de reputación.

La organización internacional de OWASP (Proyecto de seguridad de aplicaciones web abiertas) identificó «Big 10», las diez amenazas más relevantes para la seguridad de las plataformas web, que corresponde a un impacto en la confidencialidad, integridad y disponibilidad de datos (personal y de otro tipo), procesadas dentro a ellos.

La «codeyection» llamada SO consiste en introducir una cadena, susceptible de realizarse, dentro del sistema de TI, modificando el flujo de ejecución.

Un ejemplo generalizado es el de la inyección SQL, pero el ataque tiene características similares también en el protocolo LDAP (protocolo de acceso de directorio liviano), utilizado por Active Directory para almacenar información sobre objetos y usuarios de dominio corporativo.

Artículos Relacionados: